- Учителю

- Контрольное тестирование по информатике, специальность ПОВАР, КОНДИТЕР

Контрольное тестирование по информатике, специальность ПОВАР, КОНДИТЕР

Вариант 1

1.Чем определяется адрес ячейки в электронной таблице

-

номером листа и номером строки

-

номером листа и именем столбца

-

именем столбца и номером строки

-

номером строки

2. Какая запись является адресом ячейки в электронной таблице

-

Н14С

-

F457

-

23G

-

J78K12

3. В электронной таблице нельзя удалить

-

ячейку

-

строку

-

столбец

-

содержимое ячейки

4. В электронной таблице выделен диапазон ячеек А2:Е4. Сколько ячеек входит в этот диапазон?

-

1

-

4

-

10

-

15

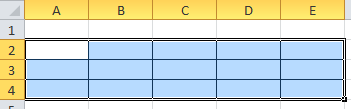

5. Результатом вычислений в ячейке С1 будет числоA

B

C

1

5

A1*2

=СУММ(A1:B1)

2

-

14

-

5,5

-

15

-

0,5

6. Какой вид в электронных таблицах примет выражение

7(B4+C5)

A1-D3

-

7В4+С5/(А1-D3)

-

7(В4+С5)/(А1-D3)

-

7*(В4+С5)/А1-D3

-

7*(В4+С5)/(А1-D3)

ОТМЕТИТЬ ПРАВИЛЬНЫЙ ОТВЕТ

7. Что объединяет эти картинки?A) логотипы популярных браузеров

B) логотипы операционных систем

C) логотипы графических редакторов

D) логотипы текстовых редакторов

8. Отметьте формат векторного рисунка.

А) *gif; В) *cdr; С) *jpeg; D) *png

9. Информационная ёмкость - это …

-

максимально возможный объём данных, который может сохранить данное устройство памяти

-

интервал времени от момента посылки запроса информации до момента получения результата на шине данных

-

количество передаваемых за единицу времени данных после непосредственного начала операции чтения (т.е. без учёта подготовительной стадии)

-

минимальный объём данных, который может сохранить данное устройство памяти

10. Какая из перечисленных программ является антивирусной?

A) Konqueror; B) Nero; C) Avira; D) FineReader

11. К какому типу данных относится char на языке Pascal?

А). Логический; В). Целый; С). Символьный; D). Перечисляемый

12. Что НЕ относится к устройствам ввода?

A) сенсорная панель; B) сканер; C) микрофон; D) плоттер

13. Что означает сокращение MBR?

-

Mysterious Brain Rescue

-

Master Boot Record

-

Main Basic Reload

-

Minimal Be Restructure

14. В алгоритме, записанном ниже, используются целочисленные переменные k и m. Определите значение переменной m после исполнения данного алгоритма:

k:= 24

m:= k/3

k:= m/4 + 2

m:= m+2*k

15. Как называется наука о методах обеспечения конфиденциальности, целостности данных (невозможности незаметного изменения информации), аутентификации (проверки подлинности авторства или иных свойств объекта), а также невозможности отказа от авторства?

A) криптоника; B) криптография; C) криптоанализ; D) криптология

16. Определите необходимый объём видеопамяти для графического режима с разрешением 1024x768 точек и глубиной цветопередачи 16 бит.

A) 1 574 Кбайт; B) 1 536 байт; C) 1 536 Кбайт; D) 1 574 Мбайт

17. Расширения *aifc, *aac, *ogg имеют:

А) видеофайлы; B) графические файлы; C) аудиофайлы; D) текстовые файлы

18. На парковке стоят только легковые автомобили и мотоциклы. Всего на парковке было 50х транспортных средств, из которых: 32х − легковые автомобили и 15х мотоциклы. После прибыло еще 11х легковых автомобилей. Сколько всего транспортных средств стало на парковке в десятичной системе счисления?

A) 43; B) 61; C) 49; D) 56

Вариант 2

1. Данными электронной таблицы являются

-

формулы

-

числа, текст, формулы

-

числа, текст

-

числа, текст, формулы, имена ячеек

2. Какая запись является адресом ячейки в электронной таблице

-

Ф56

-

A231

-

45D

-

H56G45

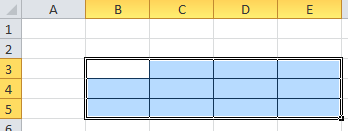

3. Определите содержимое ячейки C3 после копирования в неё формулы

-

A

B

C

1

3

10

=A1+B1

2

4

20

3

5

30

?

4. В электронной таблице выделен диапазон ячеек B3:Е5. Сколько ячеек входит в этот диапазон?

-

3

-

4

-

12

-

16

5. Результатом вычислений в ячейке С1 будет число

-

A

B

C

1

3

A1*2

=СУММ(A1:B2)

2

4

-

9

-

10

-

13

-

15

6. Какой вид в электронных таблицах примет выражение

B4+C5

3(A1-D3)

-

(В4+С5)/3(А1-D3)

-

В4+С5/3(А1-D3)

-

В4+С5/3*(А1-D3)

-

(В4+С5)/(3*(А1-D3))

ОТМЕТИТЬ ПРАВИЛЬНЫЙ ОТВЕТ

7. Что объединяет эти картинки?A) логотипы популярных браузеров

B) логотипы операционных систем

C) логотипы графических редакторов

D) логотипы текстовых редакторов

8. Отметьте формат векторного рисунка.

А) *gif; В) *cdr; С) *jpeg; D) *png

9. Информационная ёмкость - это …

-

максимально возможный объём данных, который может сохранить данное устройство памяти

-

интервал времени от момента посылки запроса информации до момента получения результата на шине данных

-

количество передаваемых за единицу времени данных после непосредственного начала операции чтения (т.е. без учёта подготовительной стадии)

-

минимальный объём данных, который может сохранить данное устройство памяти

10. Какая из перечисленных программ является антивирусной?

A) Konqueror; B) Nero; C) Avira; D) FineReader

11. К какому типу данных относится char на языке Pascal?

А). Логический; В). Целый; С). Символьный; D). Перечисляемый

12. Что НЕ относится к устройствам ввода?

A) сенсорная панель; B) сканер; C) микрофон; D) плоттер

13. Что означает сокращение MBR?

-

Mysterious Brain Rescue

-

Master Boot Record

-

Main Basic Reload

-

Minimal Be Restructure

14. В алгоритме, записанном ниже, используются целочисленные переменные k и m. Определите значение переменной m после исполнения данного алгоритма:

k:= 24

m:= k/3

k:= m/4 + 2

m:= m+2*k

15. Как называется наука о методах обеспечения конфиденциальности, целостности данных (невозможности незаметного изменения информации), аутентификации</ (проверки подлинности авторства или иных свойств объекта), а также невозможности отказа от авторства?

A) криптоника; B) криптография; C) криптоанализ; D) криптология

16. Определите необходимый объём видеопамяти для графического режима с разрешением 1024x768 точек и глубиной цветопередачи 16 бит.

A) 1 574 Кбайт; B) 1 536 байт; C) 1 536 Кбайт; D) 1 574 Мбайт

17. Расширения *aifc, *aac, *ogg имеют:

А) видеофайлы; B) графические файлы; C) аудиофайлы; D) текстовые файлы

18. На парковке стоят только легковые автомобили и мотоциклы. Всего на парковке было 50х транспортных средств, из которых: 32х − легковые автомобили и 15х мотоциклы. После прибыло еще 11х легковых автомобилей. Сколько всего транспортных средств стало на парковке в десятичной системе счисления?

A) 43; B) 61; C) 49; D) 56

1. ТЕОРЕТИЧЕСКИЕ ВОПРОСЫ ПО РАЗДЕЛАМ И ТЕМАМ

2 семестр 1курс

-

Архитектура компьютеров. Основные характеристики компьютеров. Многообразие компьютеров. Многообразие внешних устройств, подключаемых к компьютеру.

-

Виды программного обеспечения компьютеров.

-

Примеры комплектации компьютерного рабочего места в соответствии с целями его использования для различных направлений профессиональной деятельности (в соответствии с направлениями технической профессиональной деятельности).

-

Операционная система. Графический интерфейс пользователя.

-

Примеры использования внешних устройств, подключаемых к компьютеру, в учебных целях. Программное обеспечение внешних устройств. Подключение внешних устройств к компьютеру и их настройка.

-

Объединение компьютеров в локальную сеть. Организация работы пользователей в локальных компьютерных сетях.

-

Программное и аппаратное обеспечение компьютерных сетей. Сервер. Сетевые операционные системы. Понятие о системном администрировании. Разграничение прав доступа в сети. Подключение компьютера к сети. Администрирование локальной компьютерной сети.

-

Безопасность, гигиена, эргономика, ресурсосбережение. Защита информации, антивирусная защита.

-

Защита информации, антивирусная защита. Эксплуатационные требования к компьютерному рабочему месту.

-

Комплекс профилактических мероприятий для компьютерного рабочего места в соответствии с его комплектацией для профессиональной деятельности.

-

Понятие об информационных системах и автоматизации информационных процессов.

-

Использование систем проверки орфографии и грамматики.

-

Создание компьютерных публикаций на основе использования готовых шаблонов (для выполнения учебных заданий из различных предметных областей).

-

Возможности динамических (электронных) таблиц.

-

Математическая обработка числовых данных.

-

Использование различных возможностей динамических (электронных) таблиц для выполнения учебных заданий из различных предметных областей.

-

Что позволяет технология WWW. Из каких частей состоит ГИПЕРССЫЛКА WEB-страницы. С помощью какого языка осуществляется создание WEB-страницы

-

Что такое ТЕГИ . Назначение ТЕГОВ. Что из себя представляет WEB -САЙТ, структура WEB -САЙТА

-

13.Назначение БРАУЗЕРОВ. Какими способами ищут информацию (перемещаются по WEB -страницам) после загрузки браузера

-

Понятие о системном администрировании. Разграничение прав доступа в сети. Подключение компьютера к сети. Администрирование локальной компьютерной сети.

Ответы к заданиям

Номер вопроса

Вариант

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

Вариант 1

в

б

а

г

в

г

D

B

A

C

C

D

B

A

B

C

C

A

Вариант 2

г

б

в

ж

а

г

D

B

A

C

C

D

B

A

B

C

C

A